主页 > imtoken钱包苹果 > 如何防止“挖矿”?

如何防止“挖矿”?

什么是虚拟货币?

虚拟货币以数字形式存在于网络世界中。它不是真正意义上的货币,不具有法定补偿、强制等货币属性,也不具有与货币同等的法律地位。它不能也不应该被用作市场上的货币。虚拟货币的流通、使用、投资和交易也不受法律保护。

什么是“挖矿”?

虚拟货币“挖矿”活动是指通过专门的“矿工”计算产生虚拟货币的过程。以比特币为代表的虚拟货币是一个去中心化的区块链系统,需要网络节点进行运行维护,将每个特定时间的交易信息打包在链上虚拟货币挖矿违法了吗,从而获得系统发行的虚拟货币作为奖励。

运行这些网络节点的个人或机构被称为“矿工”,这些计算节点被称为“矿工”。“矿工”通过购买专用计算机设备,争夺在链上记录交易信息的权利,并向整个区块链系统广播,俗称“挖矿”。

“挖矿”的危害

“挖矿”不仅消耗大量计算资源,使系统、软件、应用服务运行缓慢,甚至可能导致系统崩溃,造成数据丢失。

“挖矿”也会造成大量能源消耗和碳排放,这与新的发展理念背道而驰,不利于实现国家碳达峰和碳中和目标。

个人电脑或服务器一旦被“挖矿”程序控制,就会造成数据泄露或感染病毒,很容易引发网络安全问题。

虚拟货币使用匿名交易,扰乱正常的金融秩序,经常成为洗钱、非法资产转移等违法犯罪活动的工具。

国家相关政策

2021年9月,国家发改委等十一个部门联合印发《关于整顿虚拟货币“挖矿”活动的通知,要求全面查处虚拟货币“挖矿”活动,严肃查处非法虚拟货币“挖矿”行为“ 活动。 。

2021年12月,国家发改委修订《产业结构调整指导目录(2019年版)》,在淘汰的“落后生产技术和设备”中增加“虚拟货币‘挖矿’活动”,虚拟货币“挖矿”活动。“挖矿”活动也被正式列入淘汰类。

常见的“挖矿”方法

常见的“挖矿”方式主要分为两类:基于程序的“挖矿”和基于网站脚本的“挖矿”。

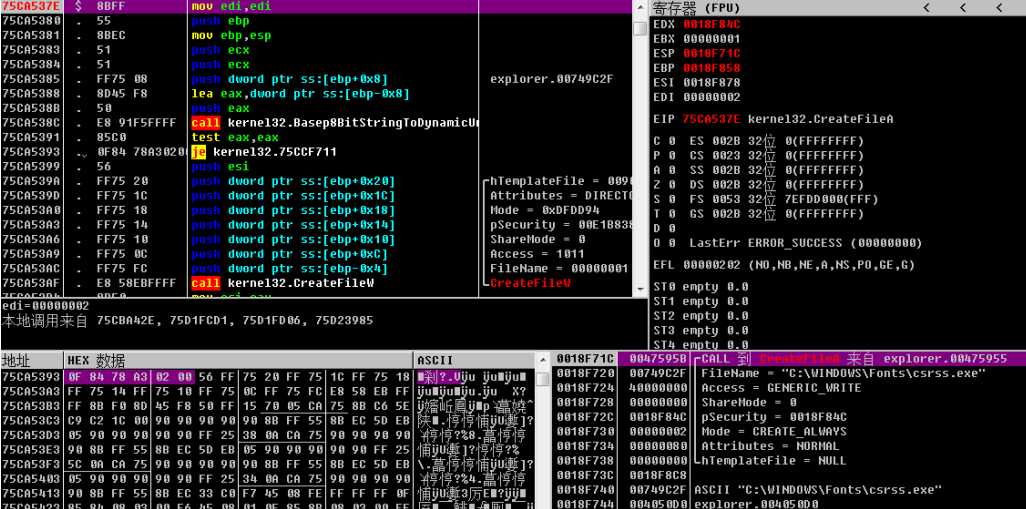

基于程序的“挖矿”:“矿工”上传“挖矿”木马程序,设置定时任务或修改系统文件权限等,实现“挖矿”木马程序的持久化运行。

基于网站脚本的“挖矿”:用JavaScript编写的“挖矿”脚本在浏览器中执行,包含“挖矿”代码的脚本嵌入到网站中。当浏览器访问带有“挖矿”脚本的网站时,浏览器会解析并执行“挖矿”脚本(如Coinhive、JSEcoin等),“挖矿”在后台进行。这种方法更隐蔽,更难被发现。

我被“挖掘”了吗?

“挖矿”病毒一般是用户下载不安全软件虚拟货币挖矿违法了吗,或通过SSH、FTP、Telnet等远程登录服务等弱密码主机侵入。

对于Windows系统,可以使用应用最新病毒定义的杀毒软件进行检查;对于 Linux/Mac 系统,您可以使用 GScan 工具检查并检查自己。

使用 GScan 工具进行故障排除

使用GScan脚本,可以根据检查表自动检测服务器异常行为,包括病毒、后门、隐藏进程、海外连接、账户安全、系统权限等。(GScan为安全检测工具,下载后可能被360安全软件误报为木马病毒)

1. 运行python程序,命令为python GScan.py;

2.执行完成后,进入log目录,查看gscan.log查看扫描结果。

自行检查

1.查看是否有CPU或内存使用率异常高的进程,查看启动项、定时任务等,使用netstat命令查看是否有异常网络连接,top命令查看可疑进程,以及pkill 命令杀死异常进程;

2.如果进程仍然存在,说明有定时任务或启动进程,使用/var/spool/cron/root、/etc/crontab和/etc/rc.local检查;

3.找到可疑程序的位置并将其删除。如果不能删除,可以查看隐藏权限,使用lsattr和chattr命令修改程序权限,然后删除。

一旦发现计算机感染了病毒,为避免病毒检测不全,应直接格式化计算机并重新安装系统,以防止“挖矿”的重复发生和严重程度的升级。问题。

如何防止“挖矿”

为进一步降低“矿”活动风险,各高校提供“矿”防范指南,帮助师生做好日常防范。

“挖矿”预防指南

操作系统必须是正版,并且系统补丁必须经常更新。

杀毒软件是必不可少的,使用设备要经常扫描。

多查看安全日志,警惕异常信息。

登录密码已经够复杂了,不需要及时清除账号。

官方软件应用下,来源不明,不会安装。

请勿点击未知链接,请勿随意连接移动存储。

需要配置访问控制,可以关闭不相关的端口。

设备无需关机,避免长时间联网。